学会内网穿透,看这篇就够了!

什么是内网穿透?简单来讲,就像给内网设备装了一扇外网设备可以进的门家用设备,比如NAS、电脑,通常都躲在路由器分配的内网IP(如192.168.x.x)里,外网根本进不来。而内网穿透的原理就是用一台具备公网IP的服务器作为中转站,让外部设备通过它访问你的内网设备搞定内网穿透,你可以远程访问NAS、部署私人服务、搭建网盘、控制家中设备、实现远程办公和娱乐:只要不断网,设备随时在线,资源随地可用内网穿

学会内网穿透,看这篇就够了!

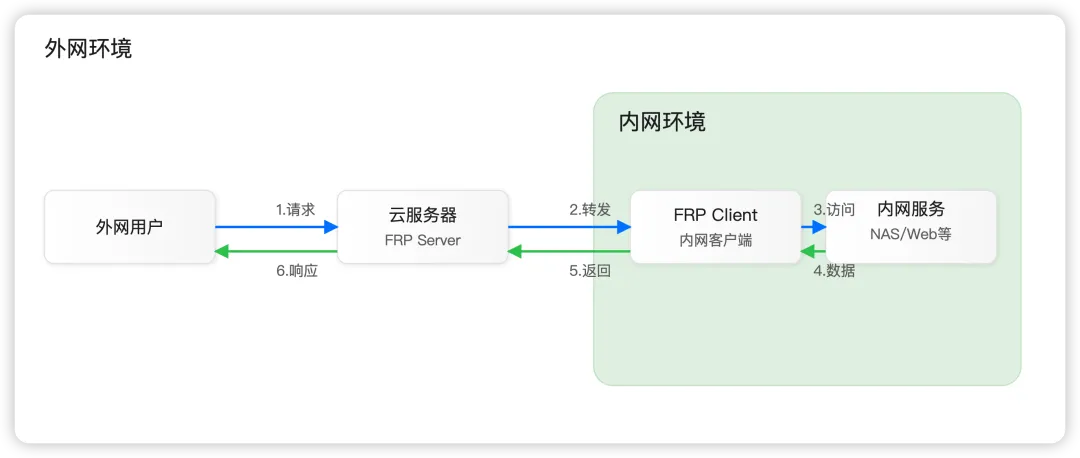

什么是内网穿透?简单来讲,就像给内网设备装了一扇外网设备可以进的门

家用设备,比如NAS、电脑,通常都躲在路由器分配的内网IP(如192.168.x.x)里,外网根本进不来。而内网穿透的原理就是用一台具备公网IP的服务器作为中转站,让外部设备通过它访问你的内网设备

搞定内网穿透,你可以远程访问NAS、部署私人服务、搭建网盘、控制家中设备、实现远程办公和娱乐:只要不断网,设备随时在线,资源随地可用

内网穿透原理

在教程正式开启前,你需要先准备一台自带公网IP的云服务器以及需要进行内网穿透的本地设备(我这里以Mac mini为例)

教程总共分为两大部分,第一部分是云服务器配置,第二部分是本地环境配置,只要你按照步骤来,大概率不会出现问题

内网穿透教程示意图

不喜欢看图文?点这里查看视频教程:

https://www.bilibili.com/video/BV1eViqYxEGF/

- 第一部分:云服务器配置

具备公网 IP 的云服务器将作为中转站,帮助转发内网和外网的数据流量

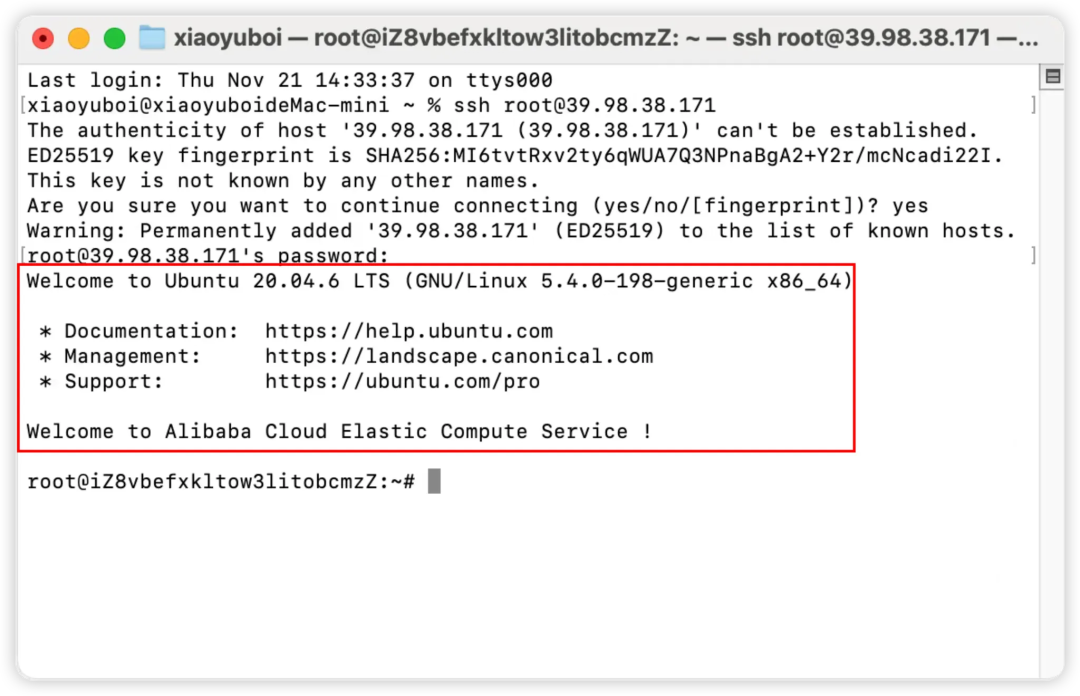

SSH登录服务器

-

打开命令行窗口:

-

Windows 用户:使用 CMD 或 PowerShell

打开 CMD:按下 Win+R 输入 cmd,然后回车

打开 PowerShell:按下 Win+X,选择 Windows PowerShell

- Mac 用户:使用 终端(Terminal)

按下 Command+Space 打开 Spotlight,搜索“终端”并打开

-

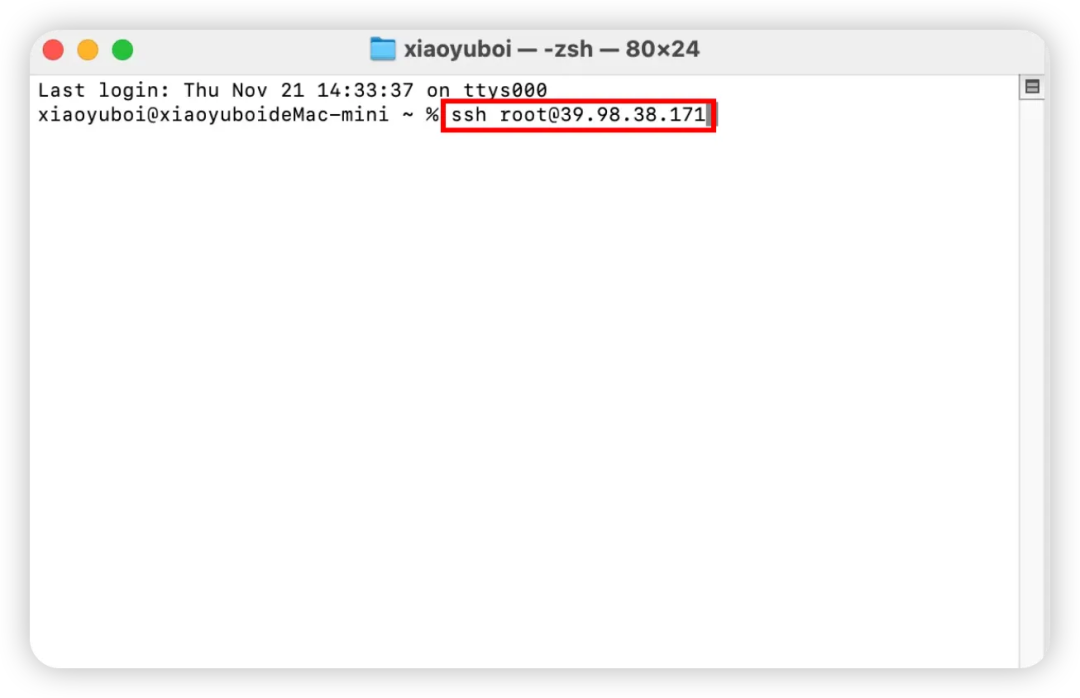

SSH连接步骤:

-

在终端输入以下命令后回车:ssh 用户名@服务器IP地址

ssh和用户名之间有空格

用户名通常默认是root

`浏览器搜索“我的IP”,可以找到提供查询IP地址的网站```

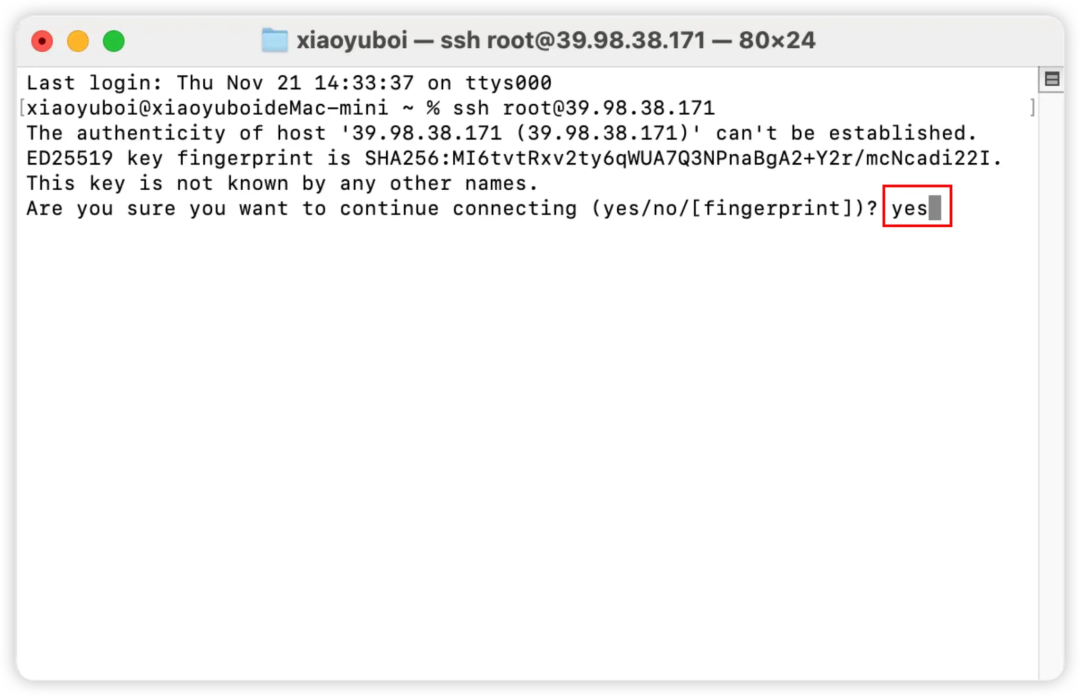

- 首次连接会提示确认,输入yes ,回车

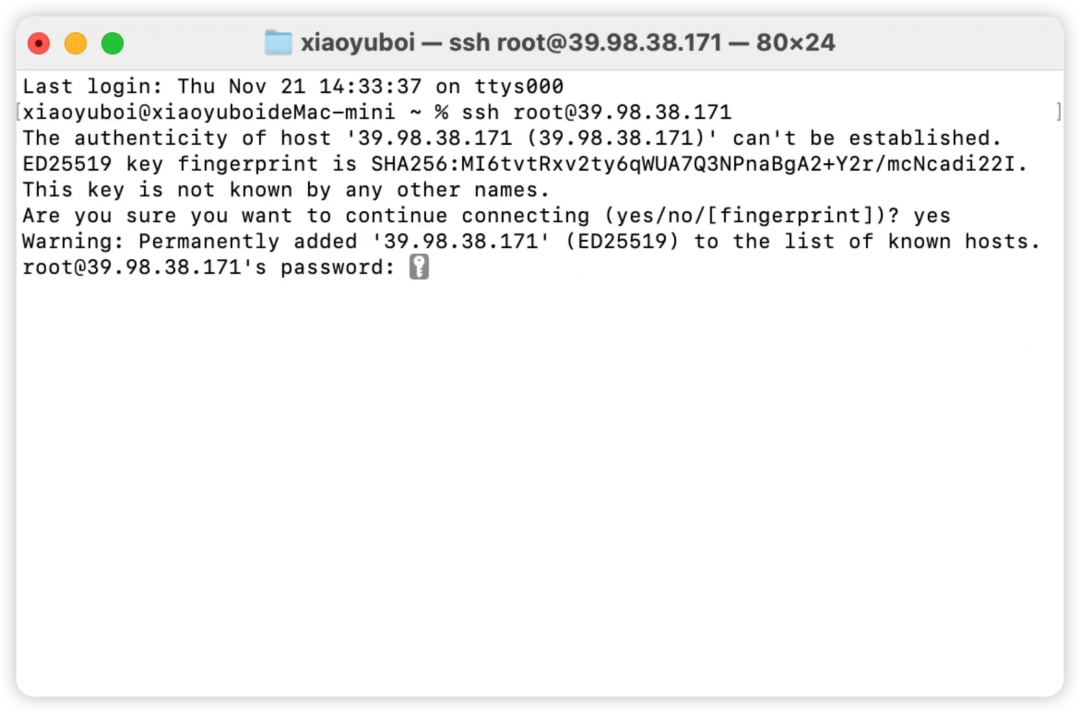

- 之后会来到密码输入页面,输入密码不会显示字符,输完直接回车即可

- 密码输入正确后,提示类似图示信息代表成功连接到服务器

-

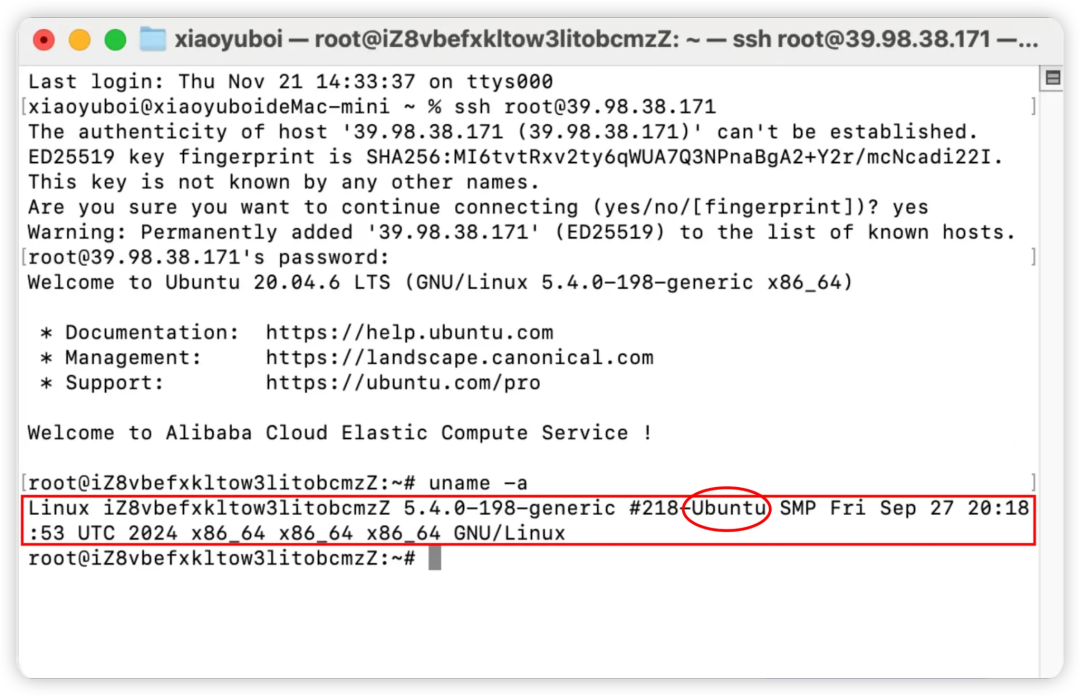

查看服务器信息:

-

成功登录后可输入uname -a 查看服务器信息

我这台服务器运行的是 Ubuntu 操作系统,留意自己的,接下来会用到

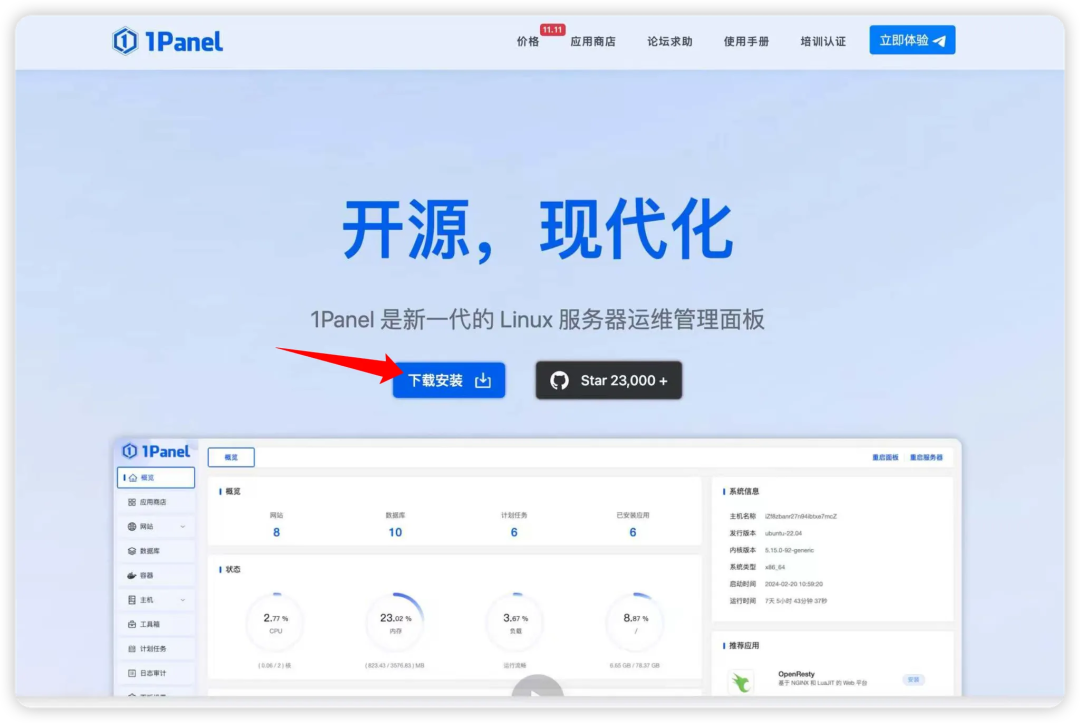

安装1Panel管理面板

-

下载安装:

-

打开1Panel官网,点击下载安装

https://1panel.cn/index.html

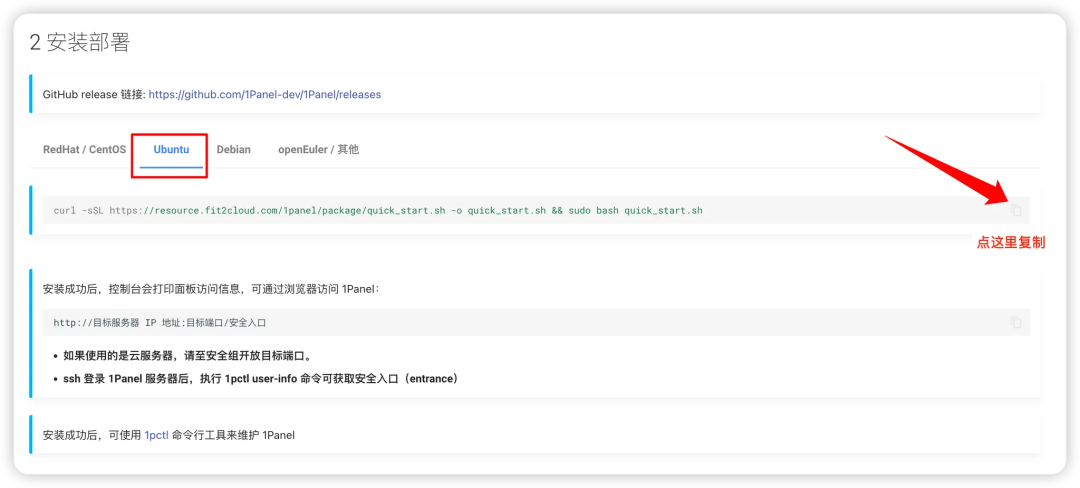

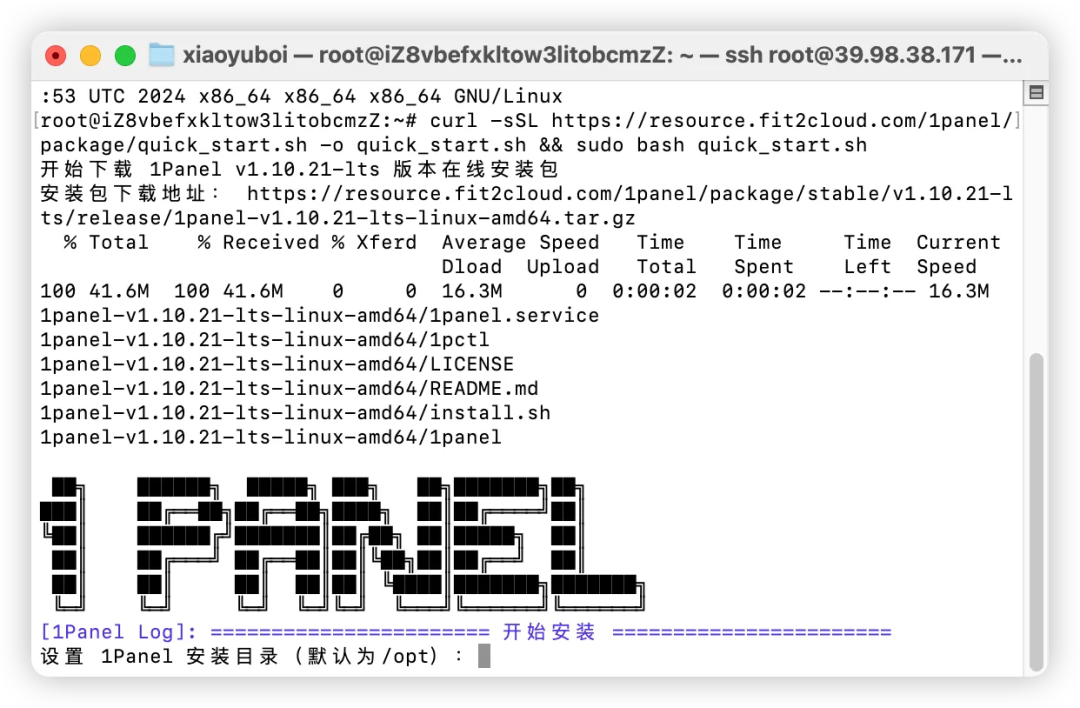

- 下划找到安装部署,根据服务器系统获取安装命令

- 在终端中执行刚才拷贝好的安装命令,如图所示

-

配置说明:

-

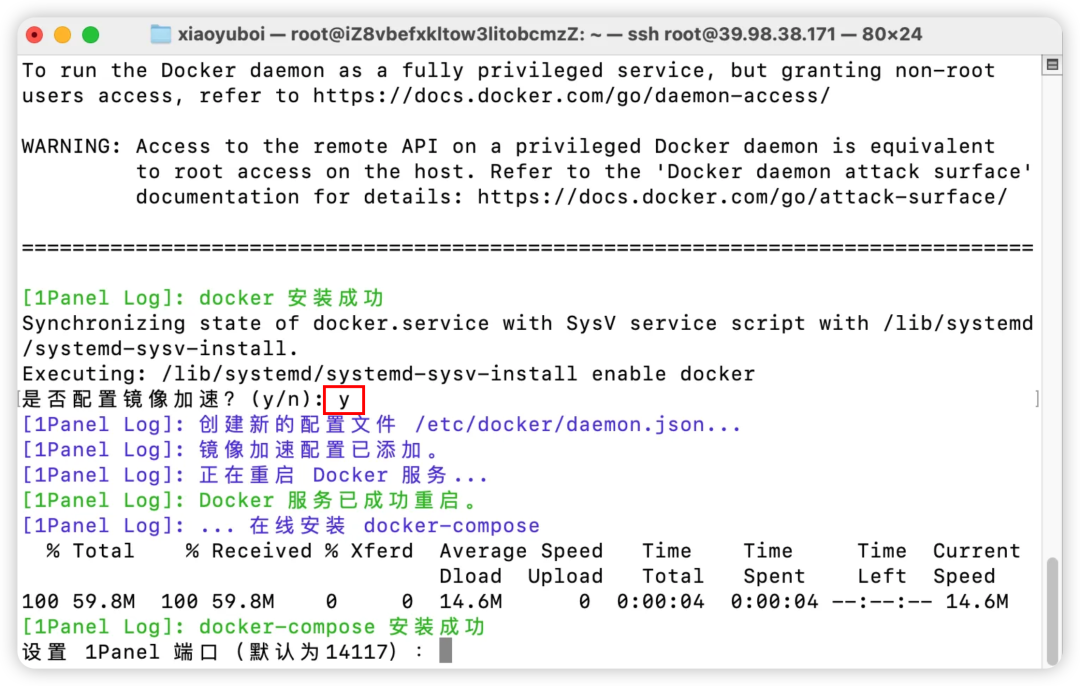

国内服务器用户:安装时需要选择y设置Docker镜像

切换到国内加速源,可以解决访问国外镜像慢或失败的问题,加速安装流程

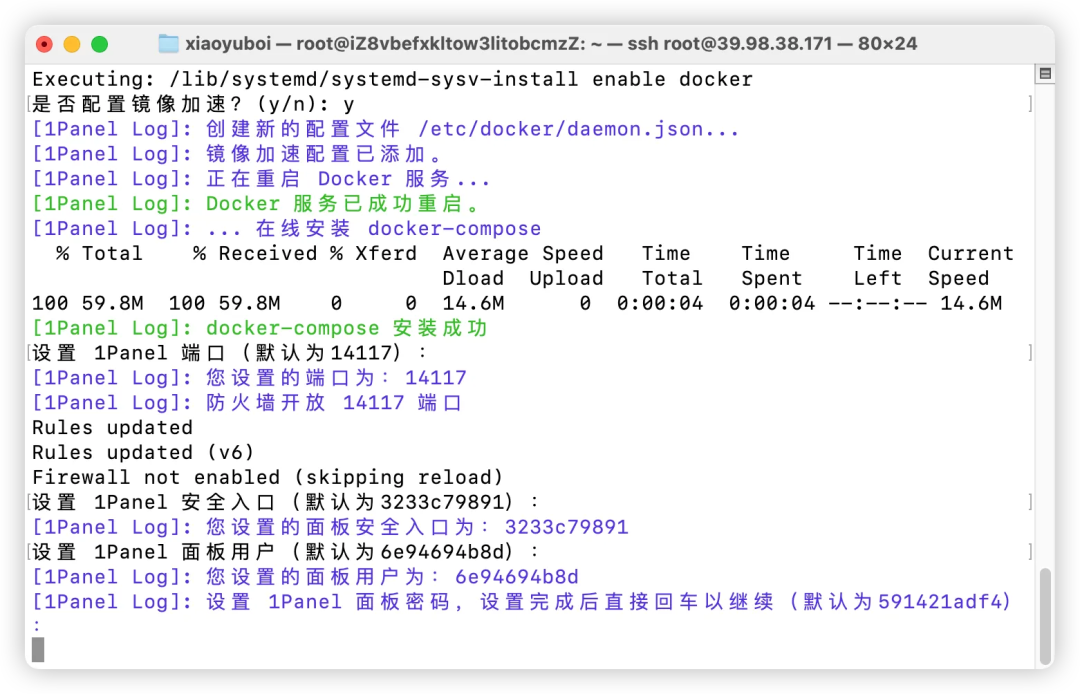

- 设置访问端口、安全入口和密码,也可以直接回车使用默认参数

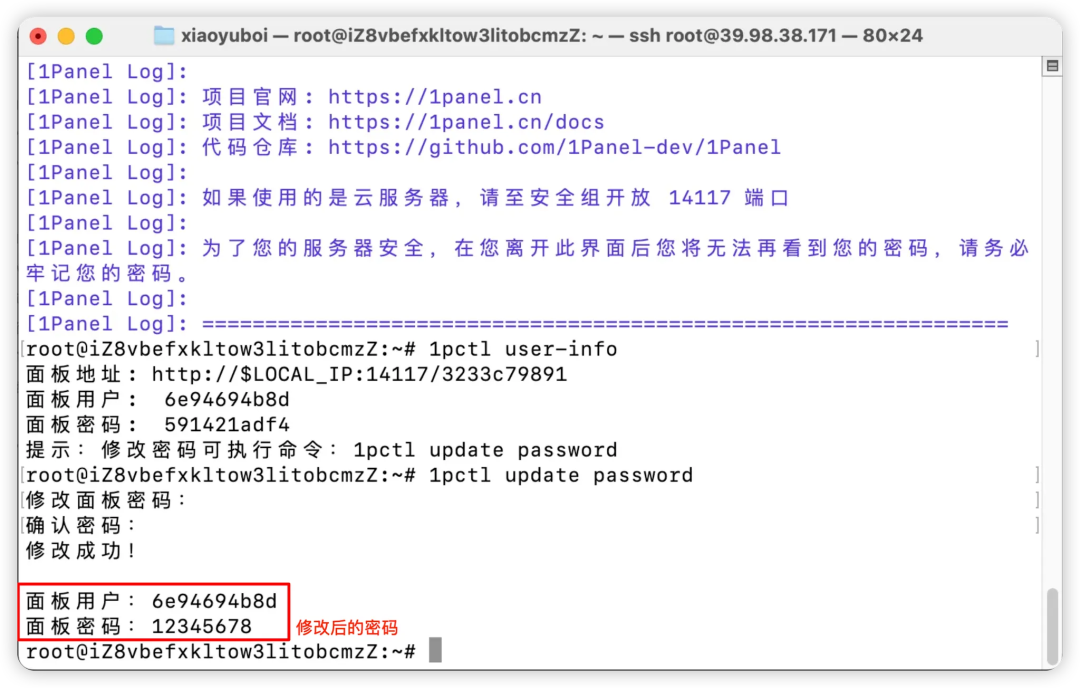

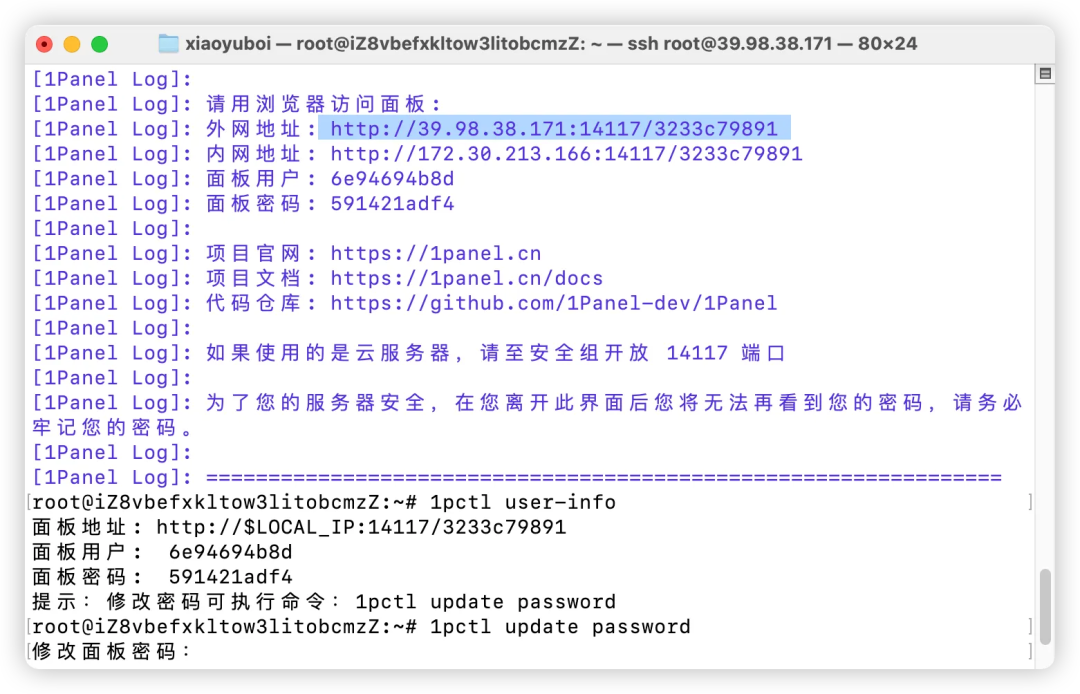

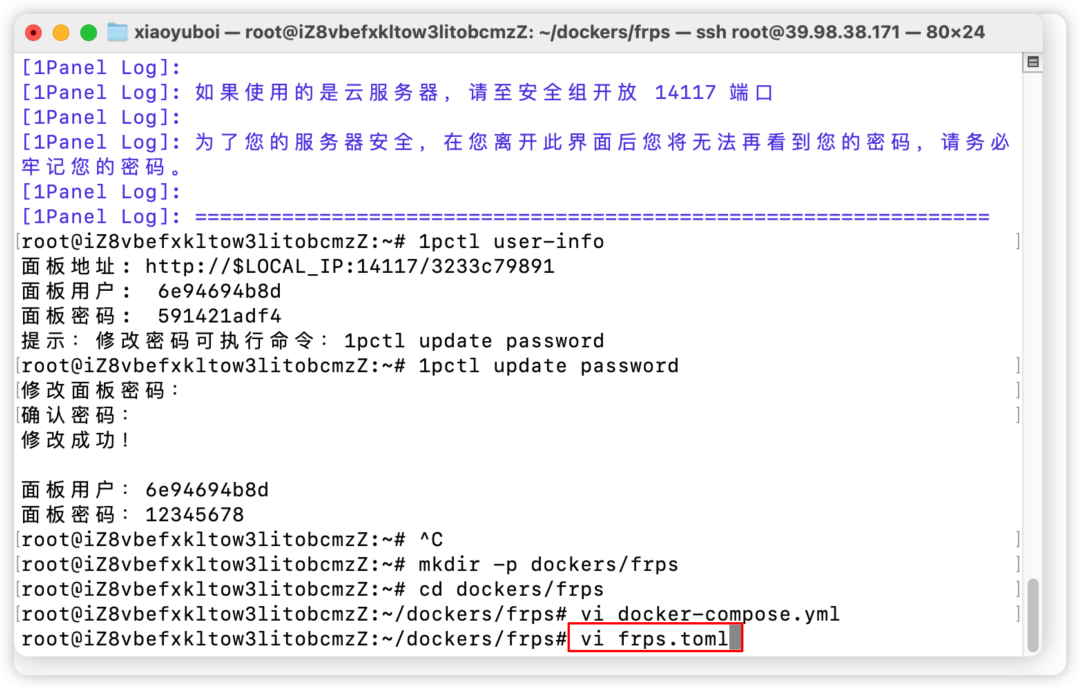

- 如果忘记保存密码,可以使用1pctl user-info命令获取安全入口,使用1pctl update password修改密码

- 跟前面一样,在命令行窗口中,输入密码的过程是看不到的,输入完直接回车即可

-

登录面板:

-

将外网地址拷贝到浏览器地址栏中打开**

**

- 进入到图示页面,输入我们刚刚设置好的面板用户账号和密码

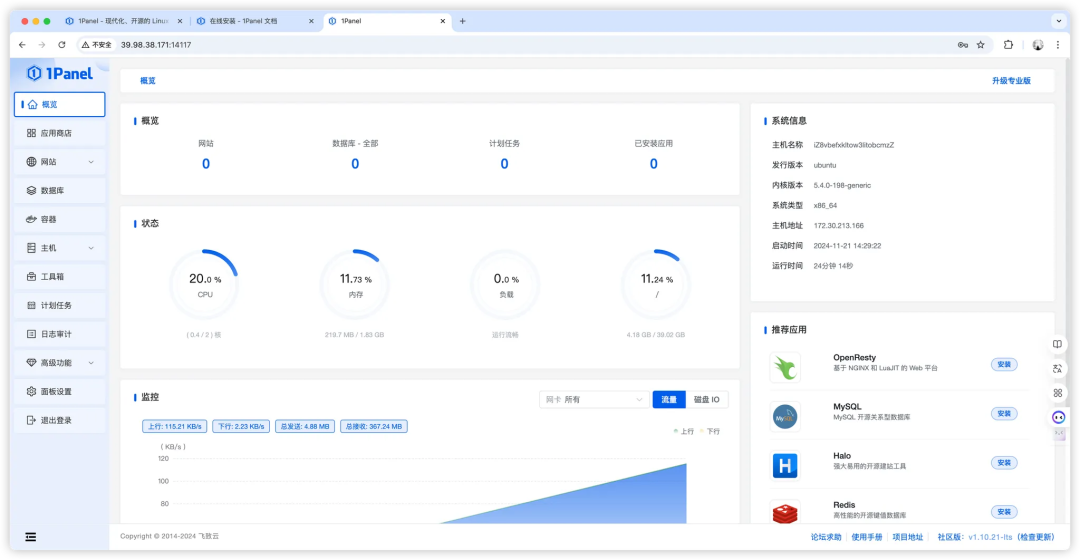

- 成功登录之后的页面如图所示

-

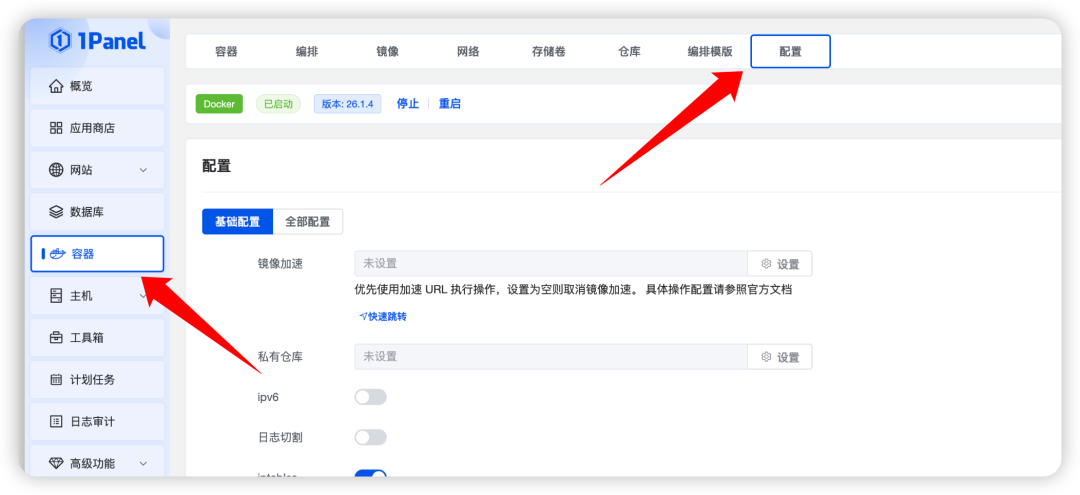

容器配置:

-

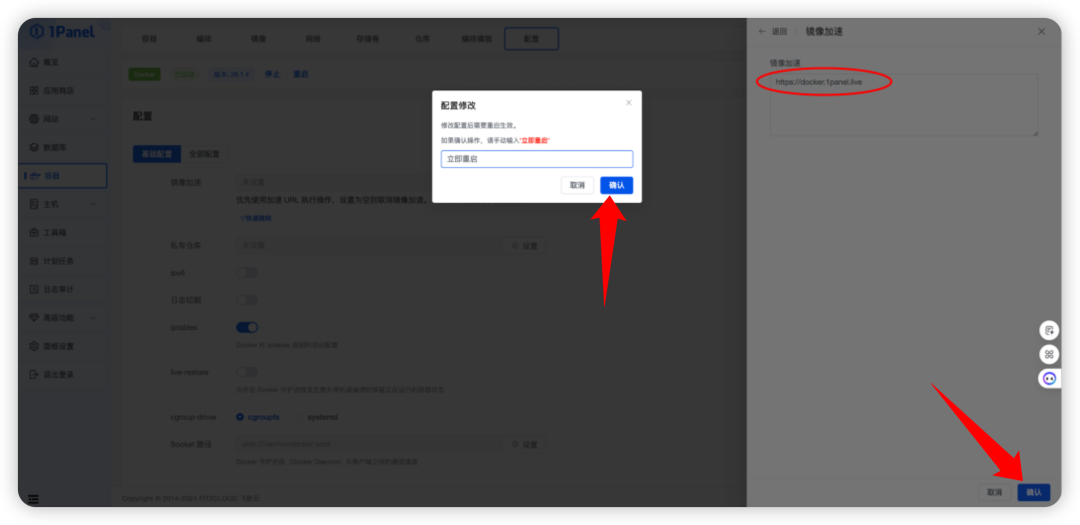

点击“容器”后,点击“配置”,将https://docker.1panel.live 添加进去,然后手动输入“立即重启”后确认

安装配置FRP服务端

-

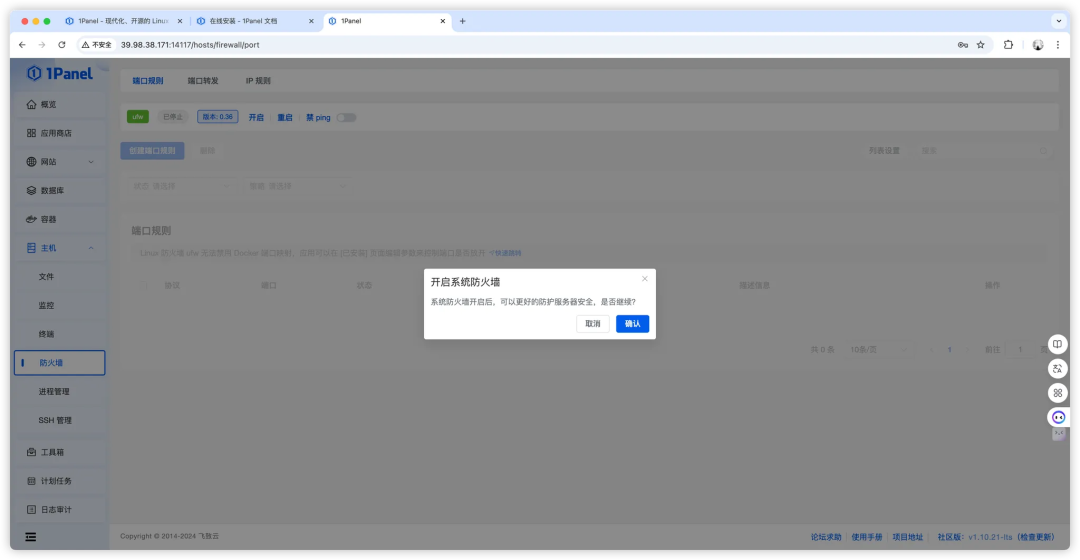

配置防火墙:

-

防火墙默认是关闭的,我们需要手动打开系统防火墙

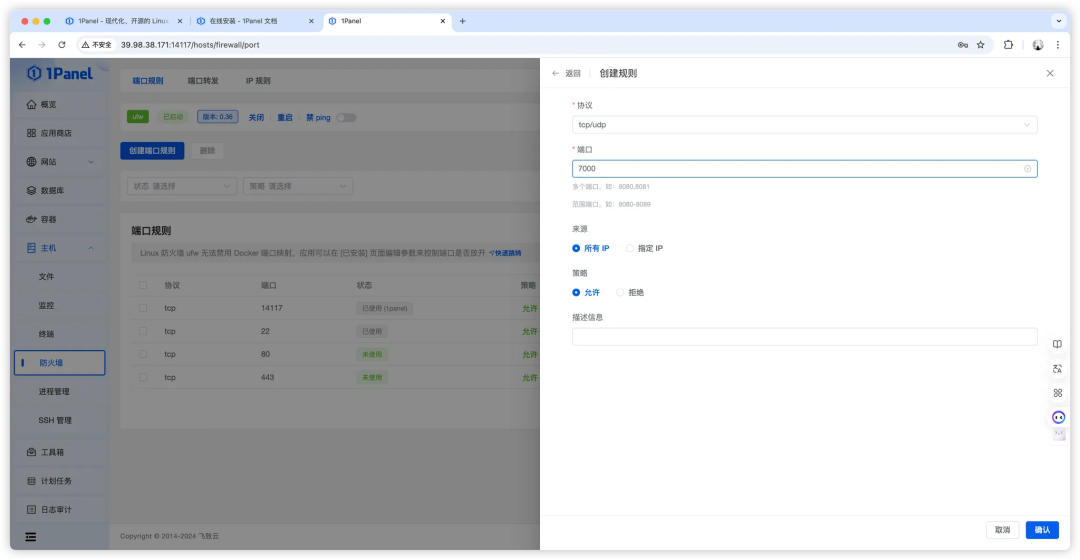

- 新建端口规则,协议选择 TCP/UDP,端口输入7000,然后点击确认

配置 FRP 时,如果没有特别修改,7000 端口就是默认值

- 如图所示,代表创建端口规则成功

-

创建配置文件:

-

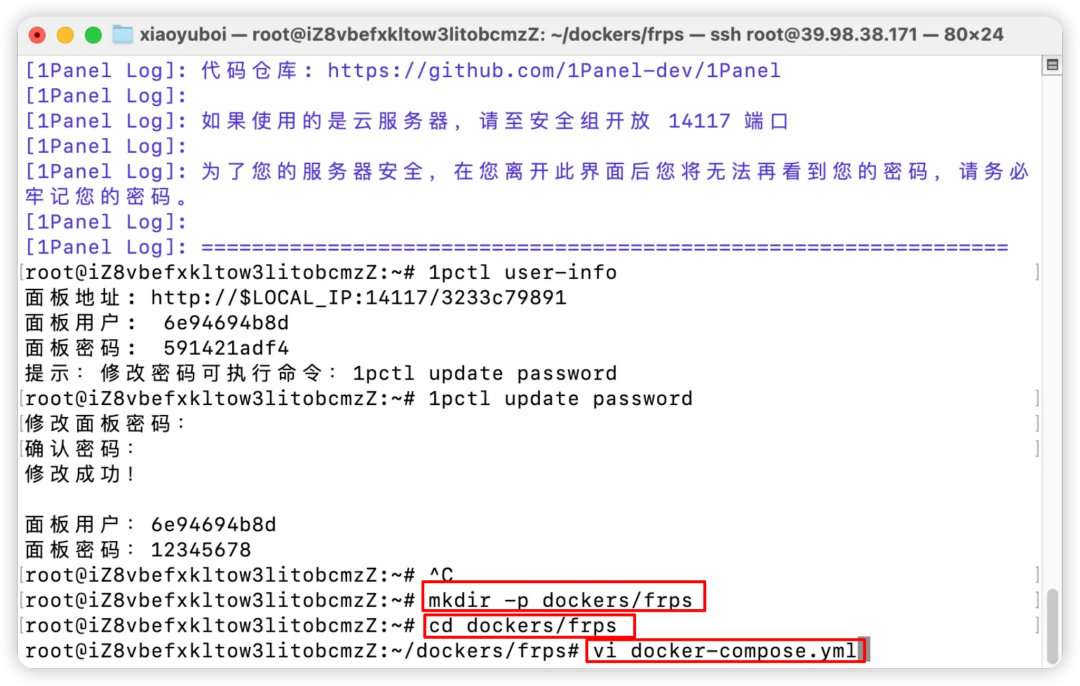

回到命令行窗口,运行mkdir -p dockers/frps,创建多级文件夹

然后cd dockers/frps进入frps文件夹

输入vi docker-compose.yml命令,创建docker-compose.yml文件

-

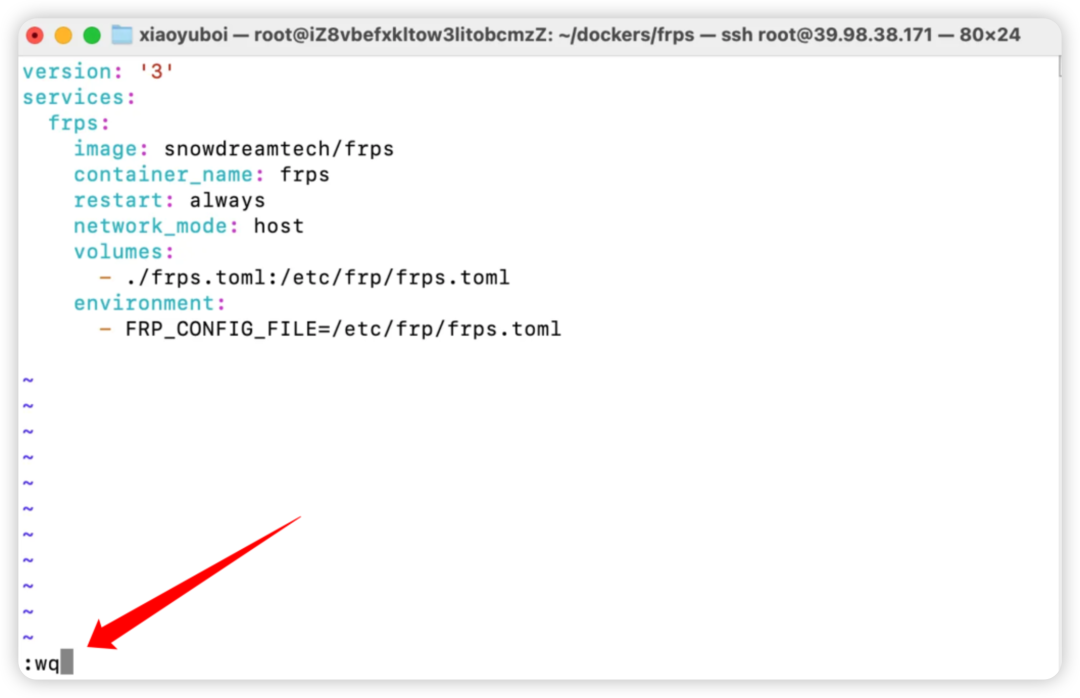

然后复制粘贴这段代码,编写docker-compose.yml文件

version: '3'services: frps: image: snowdreamtech/frps container_name: frps restart: always network_mode: host volumes: - ./frps.toml:/etc/frp/frps.toml environment: - FRP_CONFIG_FILE=/etc/frp/frps.toml

-

按一下 esc进入命令行模式,输入:wq,回车

按esc切换到命令模式,输入:wq是告诉编辑器保存当前文件并退出

-

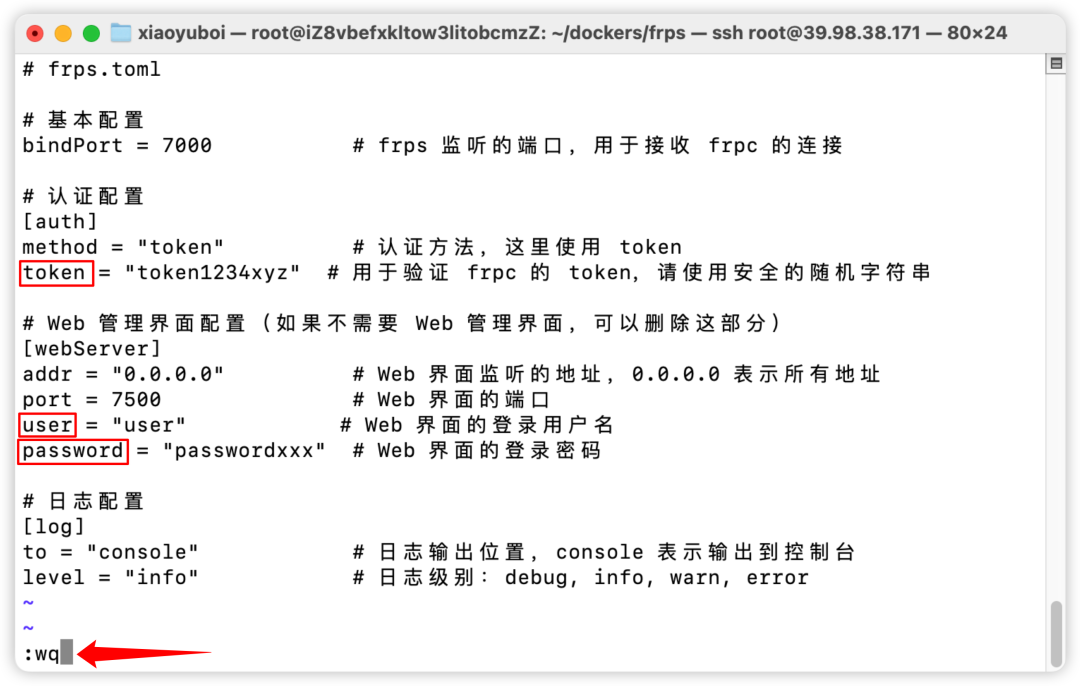

输入vi frps.toml创建frps.toml文件,复制粘贴下面这段代码

# frps.toml

# 基本配置bindPort = 7000 # frps 监听的端口,用于接收 frpc 的连接

# 认证配置[auth]method = "token" # 认证方法,这里使用 tokentoken = "token1234xyz" # 用于验证 frpc 的 token,请使用安全的随机字符串

# Web 管理界面配置(如果不需要 Web 管理界面,可以删除这部分)[webServer]addr = "0.0.0.0" # Web 界面监听的地址,0.0.0.0 表示所有地址port = 7500 # Web 界面的端口user = "user" # Web 界面的登录用户名password = "passwordxxx" # Web 界面的登录密码

# 日志配置[log]to = "console" # 日志输出位置,console 表示输出到控制台level = "info" # 日志级别:debug, info, warn, error

- 这里需要修改三个地方,token、user和password,要修改成自己的,然后同样按下esc后输入:wq, 回车

-

启动FRP服务:

-

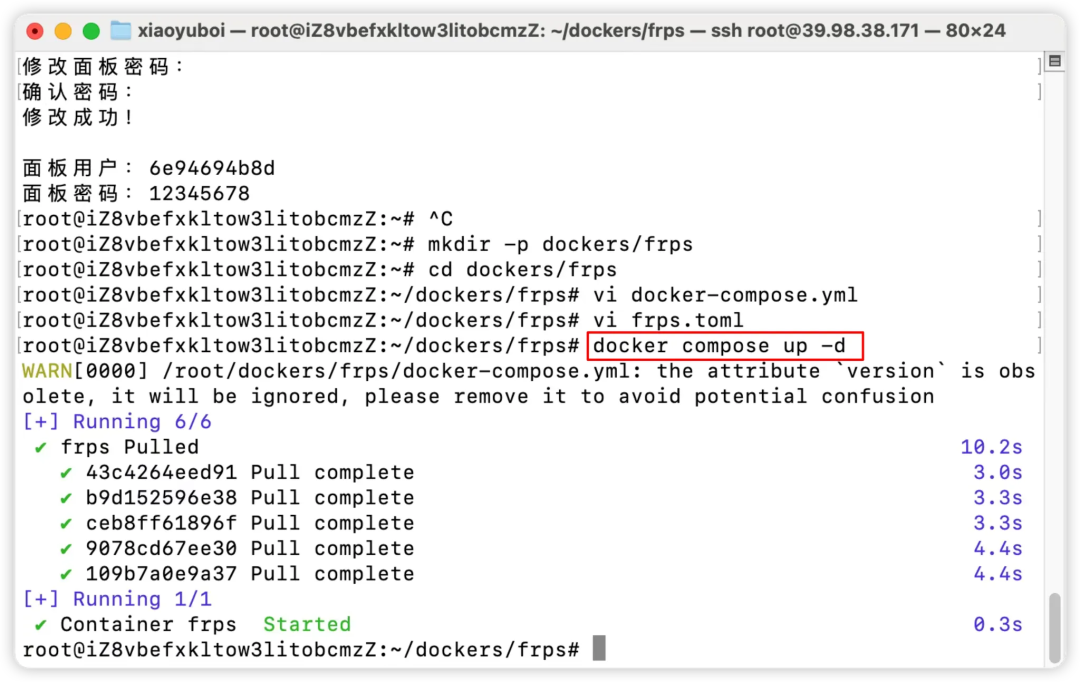

输入docker compose up -d后回车,启动FRP服务,此时前面开放的7000端口也会变成已使用

安装Docker环境:

-

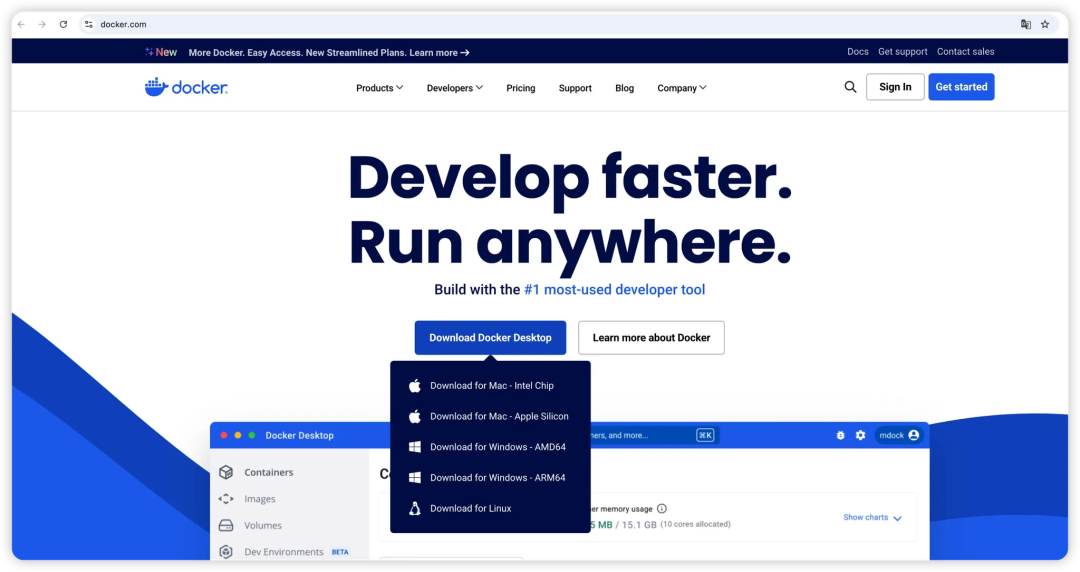

下载安装Docker Desktop:

-

按照自己系统的型号下载对应版本的docker

https://www.docker.com/

如何区分电脑型号

- 第一次打开docker会让我们登录,直接按“skip”跳过就好

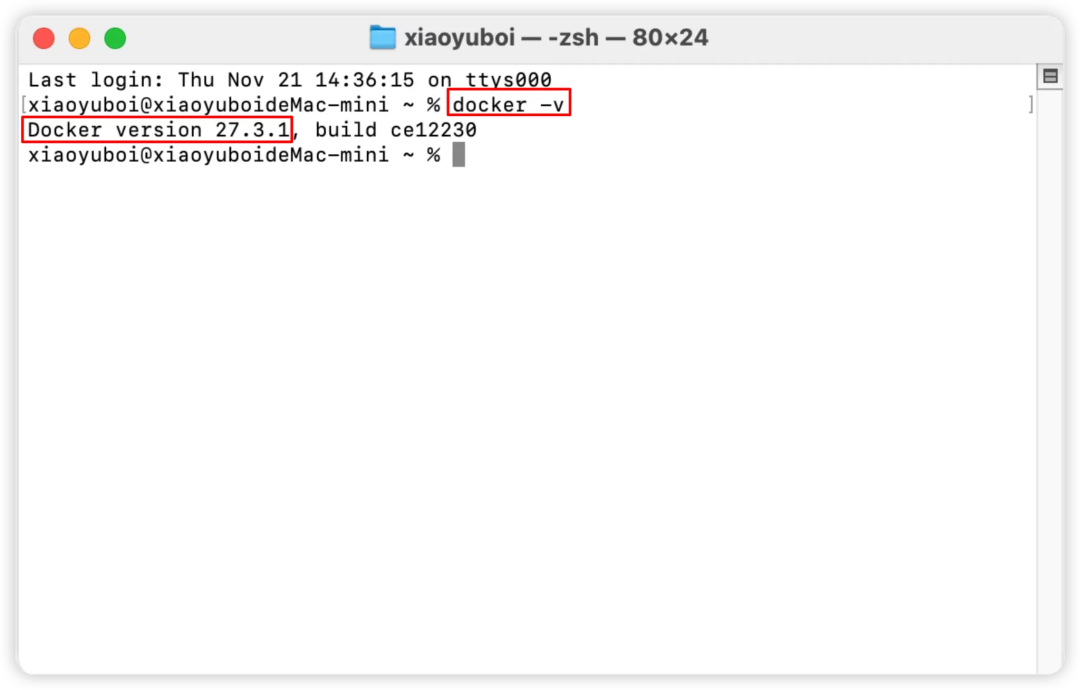

- 新建终端窗口,在命令行中输入docker -v出现版本号就代表docker安装成功了

配置FRP客户端

-

创建项目目录:

-

在电脑上创建文件夹并命名为docker_project ,然后创建子文件夹并命名为frpc

并且将两个配置文件放进去:docker-compose.yml 和frpc.toml

点击阅读原文,获取图中两个配置文件

-

配置文件准备:

-

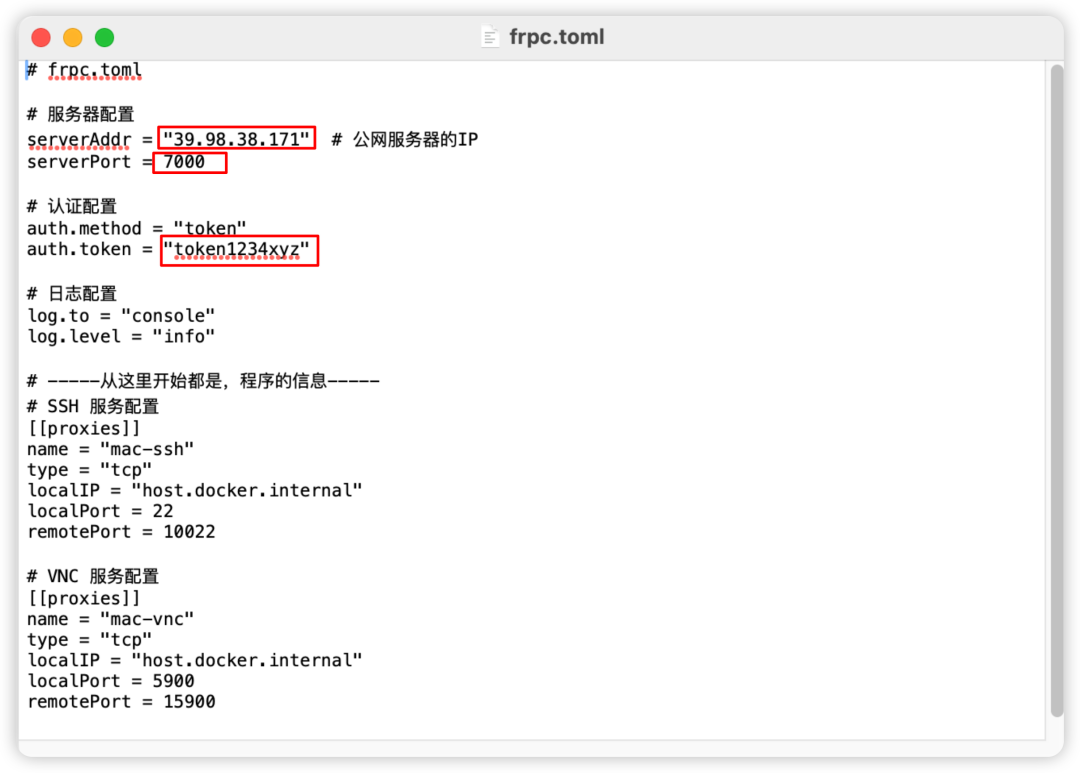

你需要修改的有serverAddr(服务器的IP地址)serverPort(服务器当时开放的端口)以及设置的token(验证信息),这几个都需要和自己服务器的实际信息保持一致

部署测试服务并验证

-

创建测试网站:

-

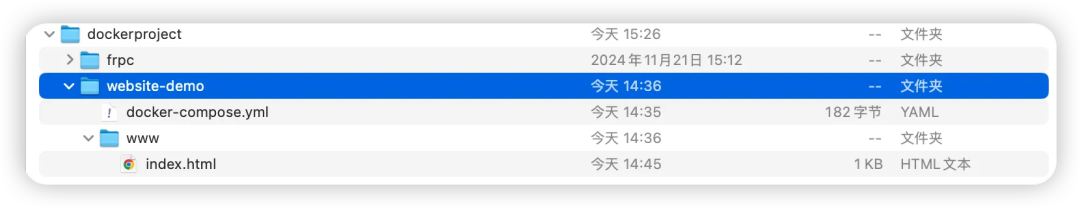

在刚才创建的存放docker项目的文件夹,创建一个website-demo 用于存放网站的文件夹,在里面创建一个docker-compose.yml文件,代码文件直接复制进去即可,然后创建一个存放网站的目录www同样将index.html的网页粘贴进去

点击阅读原文,获取图中两个配置文件

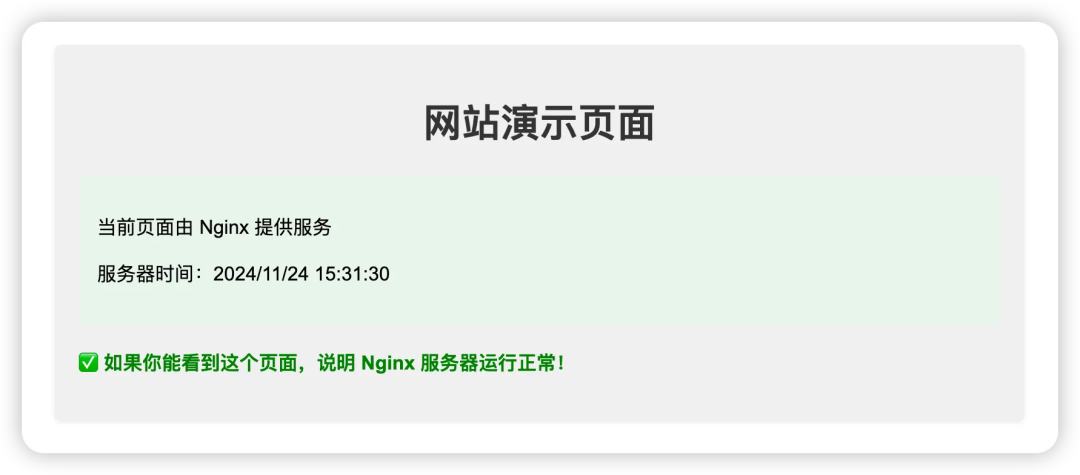

- 设置好后,可以直接通过浏览器打开index.html

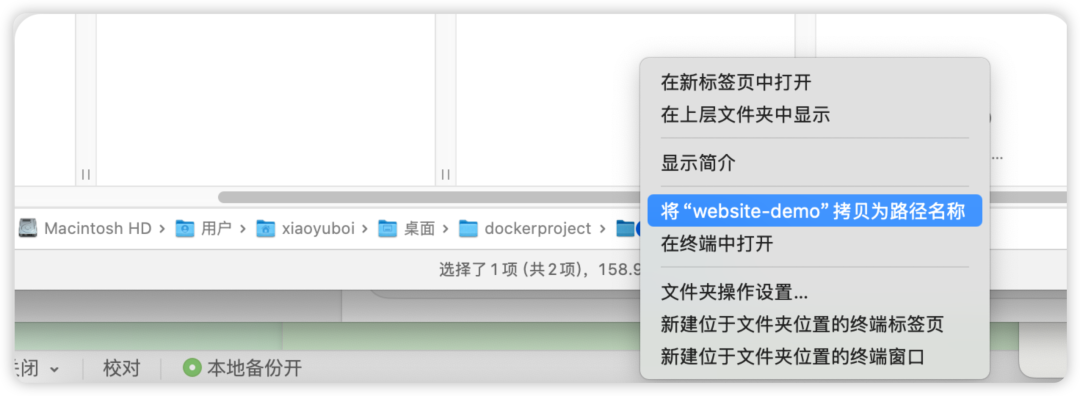

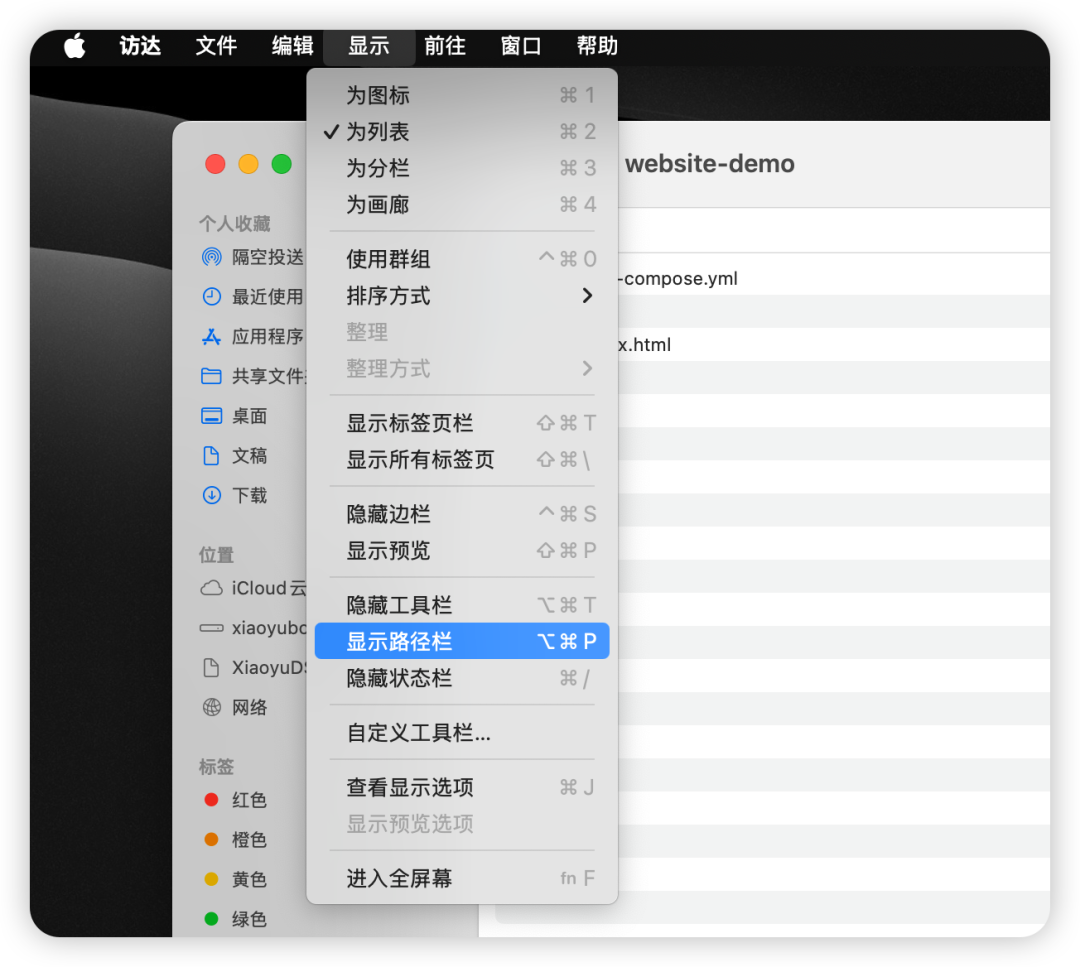

- 返回到有docker compose文件的目录,右键底部的地址栏拷贝为路径名称

- 如果mac电脑不显示地址栏,则需保持访达为活跃窗口,点击“显示”,选择“显示路径栏”

win电脑的地址栏在窗口顶部

-

启动服务:

-

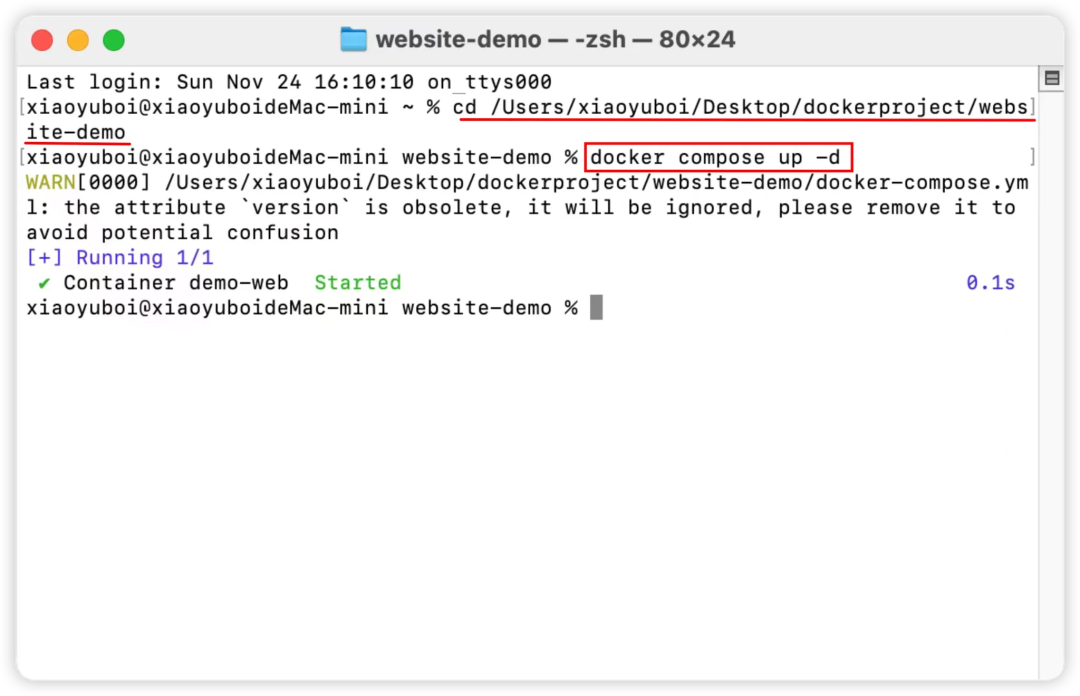

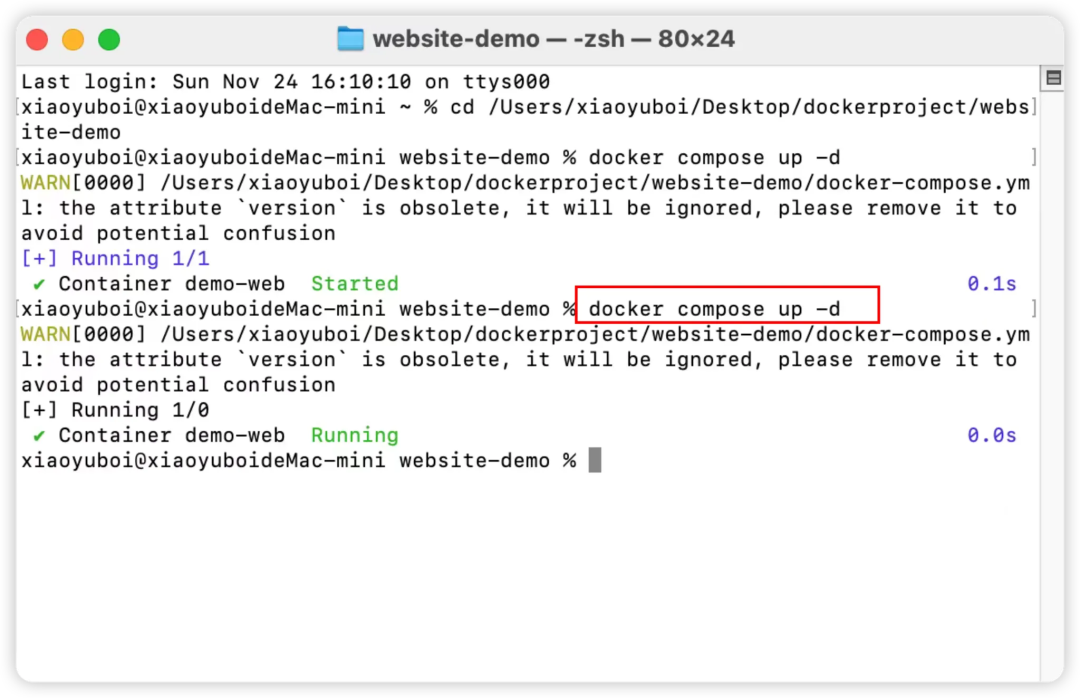

打开终端,输入指令cd+空格+刚刚拷贝的路径,进入到该目录中,然后输入docker compose up -d进入程序,没有报错就代表成功运行

-

验证测试:

-

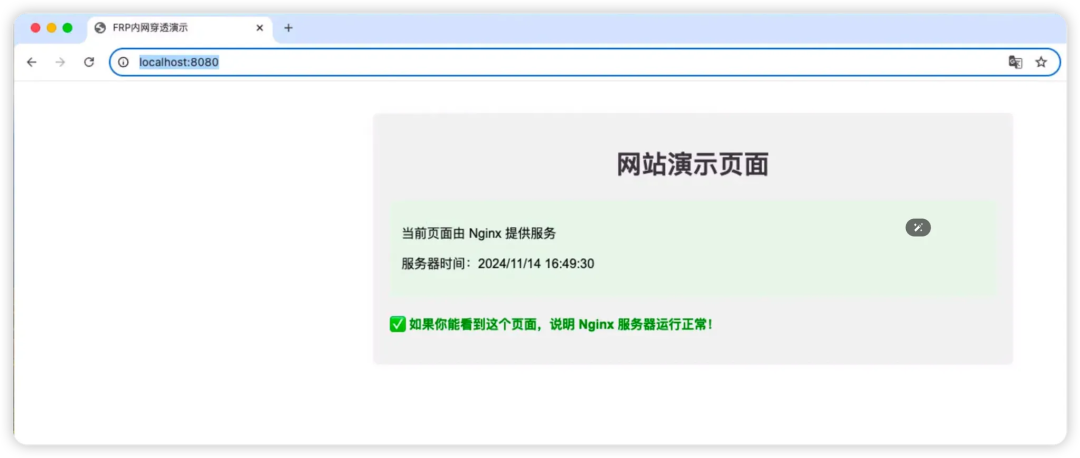

验证一下,在浏览器地址栏输入http://localhost:8080/

-

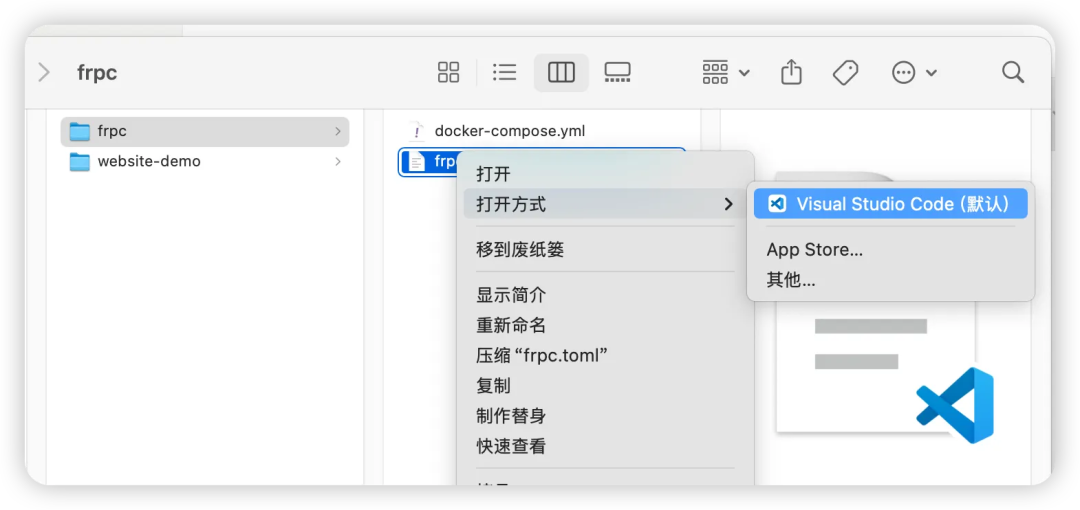

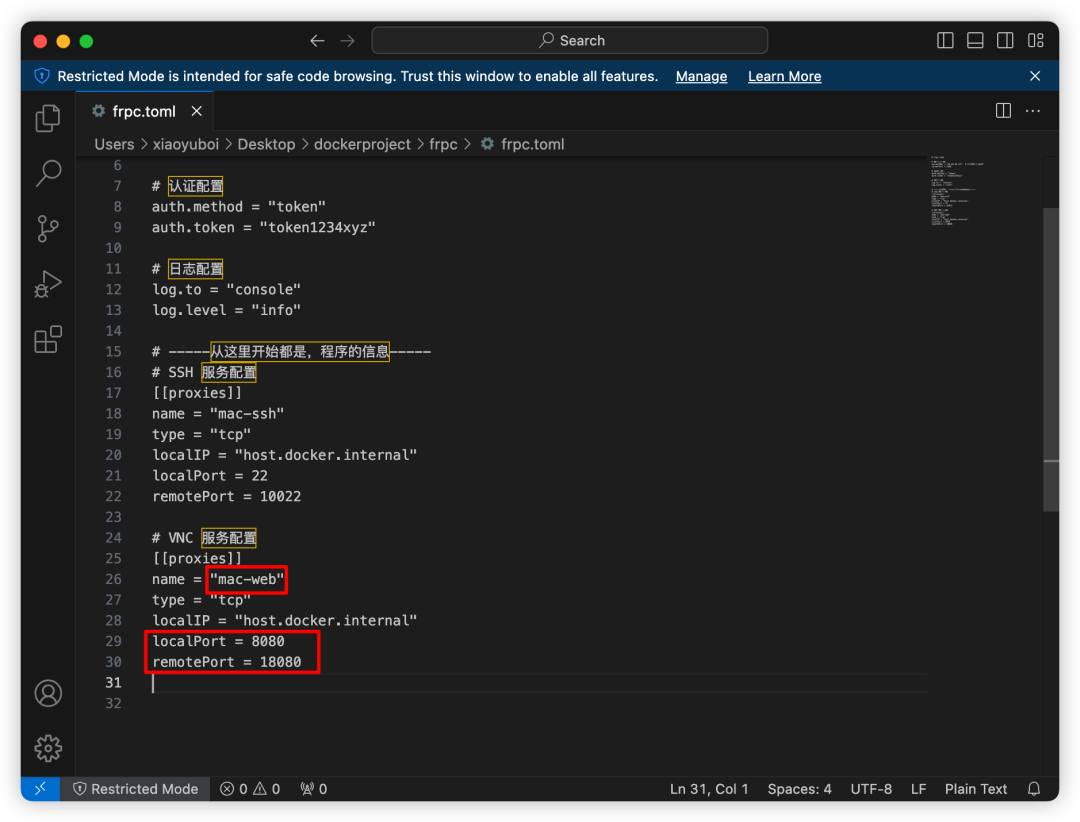

打开刚才创建的frpc文件夹,然后使用vs code编辑器编辑frpc.toml文件

https://code.visualstudio.com/download

- 这里需要修改的就是 配置的注释、name、和本地的端口以及服务器的端口

name从mac-vnc改成mac-web

本地IP就是8080, 远程的IP随意,例如我们就+10000,改为18080

然后保存(⌘command+s)后退出

- 同样在终端中打开这个目录,运行docker compose up -d启动frpc客户端

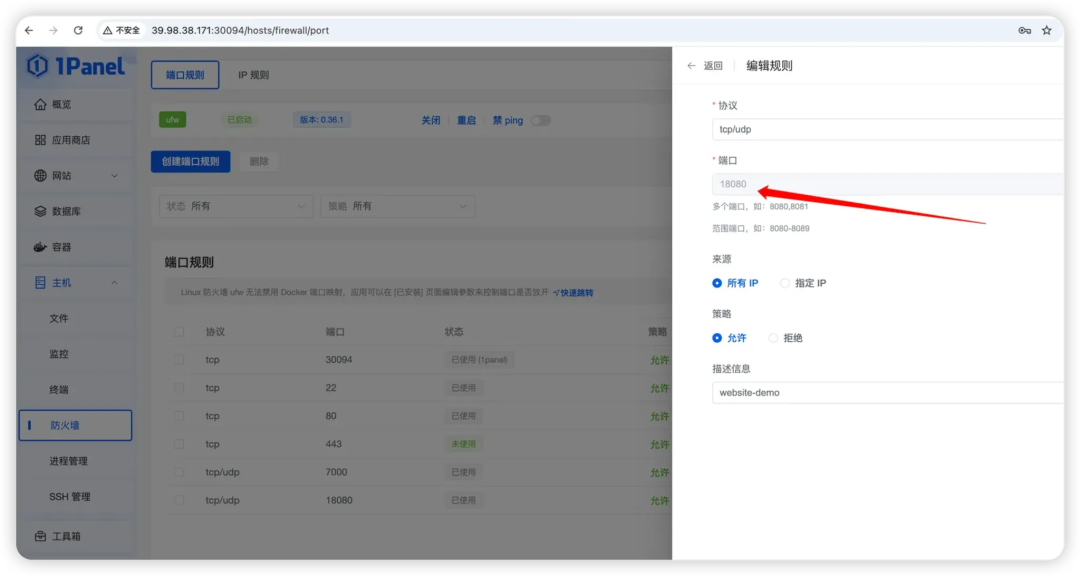

- 因为我们是通过服务器的18080端口访问本地的8080端口的程序,所以还需要在服务器中开放18080端口,点击确认后退出即可

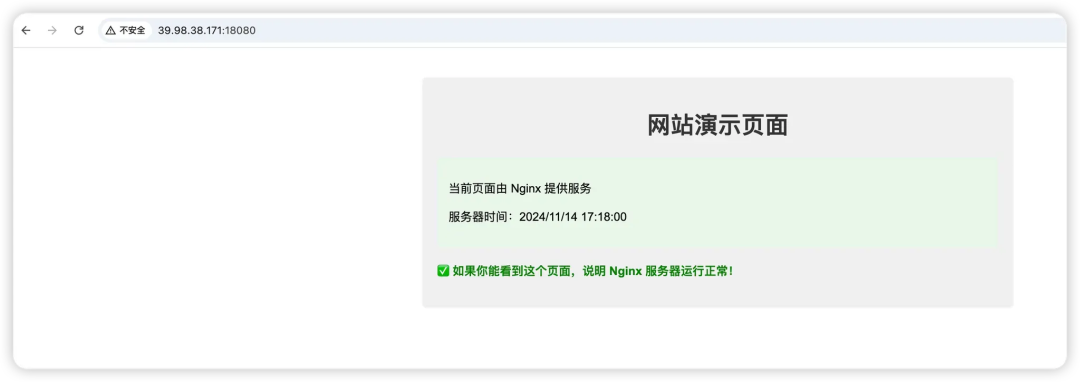

- 我们在浏览器中访问服务器的IP+:18080端口,回车,现在所有人都可以访问这个网站

- 我们还可以修改网页代码,让这个网址呈现不一样的画面

黑客/网络安全学习路线

今天只要你给我的文章点赞,我私藏的网安学习资料一样免费共享给你们,来看看有哪些东西。

网络安全学习资源分享:

下面给大家分享一份2025最新版的网络安全学习路线资料,帮助新人小白更系统、更快速的学习黑客技术!

一、2025最新网络安全学习路线

一个明确的学习路线可以帮助新人了解从哪里开始,按照什么顺序学习,以及需要掌握哪些知识点。

对于从来没有接触过网络安全的同学,我们帮你准备了详细的学习成长路线图&学习规划。可以说是最科学最系统的学习路线,大家跟着这个大的方向学习准没问题。

读者福利 | CSDN大礼包:《网络安全入门&进阶学习资源包》免费分享 (安全链接,放心点击)

我们把学习路线分成L1到L4四个阶段,一步步带你从入门到进阶,从理论到实战。

L1级别:网络安全的基础入门

L1阶段:我们会去了解计算机网络的基础知识,以及网络安全在行业的应用和分析;学习理解安全基础的核心原理,关键技术,以及PHP编程基础;通过证书考试,可以获得NISP/CISP。可就业安全运维工程师、等保测评工程师。

L2级别:网络安全的技术进阶

L2阶段我们会去学习渗透测试:包括情报收集、弱口令与口令爆破以及各大类型漏洞,还有漏洞挖掘和安全检查项目,可参加CISP-PTE证书考试。

L3级别:网络安全的高阶提升

L3阶段:我们会去学习反序列漏洞、RCE漏洞,也会学习到内网渗透实战、靶场实战和技术提取技术,系统学习Python编程和实战。参加CISP-PTE考试。

L4级别:网络安全的项目实战

L4阶段:我们会更加深入进行实战训练,包括代码审计、应急响应、红蓝对抗以及SRC的挖掘技术。并学习CTF夺旗赛的要点和刷题

整个网络安全学习路线L1主要是对计算机网络安全的理论基础的一个学习掌握;而L3 L4更多的是通过项目实战来掌握核心技术,针对以上网安的学习路线我们也整理了对应的学习视频教程,和配套的学习资料。

二、技术文档和经典PDF书籍

书籍和学习文档资料是学习网络安全过程中必不可少的,我自己整理技术文档,包括我参加大型网安行动、CTF和挖SRC漏洞的经验和技术要点,电子书也有200多本,(书籍含电子版PDF)

三、网络安全视频教程

对于很多自学或者没有基础的同学来说,书籍这些纯文字类的学习教材会觉得比较晦涩难以理解,因此,我们提供了丰富的网安视频教程,以动态、形象的方式展示技术概念,帮助你更快、更轻松地掌握核心知识。

网上虽然也有很多的学习资源,但基本上都残缺不全的,这是我自己录的网安视频教程,上面路线图的每一个知识点,我都有配套的视频讲解。

四、网络安全护网行动/CTF比赛

学以致用 ,当你的理论知识积累到一定程度,就需要通过项目实战,在实际操作中检验和巩固你所学到的知识,同时为你找工作和职业发展打下坚实的基础。

五、网络安全工具包、面试题和源码

“工欲善其事必先利其器”我为大家总结出了最受欢迎的几十款款黑客工具。涉及范围主要集中在 信息收集、Android黑客工具、自动化工具、网络钓鱼等,感兴趣的同学不容错过。

面试不仅是技术的较量,更需要充分的准备。

在你已经掌握了技术之后,就需要开始准备面试,我们将提供精心整理的网安面试题库,涵盖当前面试中可能遇到的各种技术问题,让你在面试中游刃有余。

如果你是要找网安方面的工作,它们绝对能帮你大忙。

这些题目都是大家在面试深信服、奇安信、腾讯或者其它大厂面试时经常遇到的,如果大家有好的题目或者好的见解欢迎分享。

参考解析:深信服官网、奇安信官网、Freebuf、csdn等

内容特点:条理清晰,含图像化表示更加易懂。

内容概要:包括 内网、操作系统、协议、渗透测试、安服、漏洞、注入、XSS、CSRF、SSRF、文件上传、文件下载、文件包含、XXE、逻辑漏洞、工具、SQLmap、NMAP、BP、MSF…

**读者福利 |** CSDN大礼包:《网络安全入门&进阶学习资源包》免费分享 **(安全链接,放心点击

更多推荐

已为社区贡献12条内容

已为社区贡献12条内容

所有评论(0)